La gestion des accès dans le cloud est devenue un enjeu majeur pour toutes les entreprises, de la PME aux grands groupes. Avec l’augmentation des applications, des services web, des environnements hybrides et des usages SaaS, mais aussi avec la mobilité (ordinateurs, smartphone, télétravail), le nombre d’utilisateurs, de comptes et d’identités numériques ne cesse de croître.

Assurer un contrôle efficace, sécurisé et conforme constitue désormais une priorité stratégique pour les équipes RH et IT, qui doivent travailler ensemble pour protéger les données, garantir la sécurité du système, et répondre aux nouvelles exigences réglementaires.

Dans cette dynamique, de nombreuses entreprises modernisent leur approche en adoptant une plateforme cloud plus moderne, souveraine et adaptée aux besoins réels de leurs clients internes.

Cet article présente les bonnes pratiques essentielles, les rôles clés et les solutions adaptées pour maîtriser la gestion des accès dans un environnement cloud sécurisé, structuré et aligné avec les attentes opérationnelles.

Pourquoi la gestion des accès est un enjeu majeur dans le cloud ?

Sécurité des données sensibles

La montée en puissance du SaaS, du stockage en ligne et des environnements collaboratifs comme Microsoft 365, Google Workspace ou les plateformes métiers rend indispensable un contrôle strict des accès.

Une mauvaise configuration des autorisations, des identités ou des droits peut exposer l’entreprise à un risque majeur : fuite de données, usurpation d’identité, accès illégitime ou corruption d’informations critiques.

Dans ce contexte, adopter un cloud souverain français, conforme aux règles locales et hébergé en France, est un premier pas vers une stratégie robuste de securité, de gouvernance et de protection.

Conformité réglementaire et protection des salariés

La conformité RGPD impose un contrôle strict sur la manière dont les utilisateurs accèdent aux données. Une mauvaise gestion des identités peut exposer des informations personnelles de chaque personne, ce qui engage la responsabilité de l’entreprise.

Les RH, garants des processus de management internes, doivent travailler avec l’IT pour structurer un modèle d’accès cohérent :

- qui a accès à quoi ?

- comment gérer les évolutions de poste ?

- comment supprimer les comptes d’un utilisateur qui quitte l’organisation ?

👉 Pour approfondir, découvrez comment stocker des données en conformité : cloud RGPD sécurisé.

RH et IT en collaboration

Définir les droits selon les profils utilisateurs

Les équipes RH ont un rôle essentiel dans la gestion des identités : ce sont elles qui connaissent les missions, les responsabilités et les besoins métiers de chaque utilisateur.

En cohérence avec la fiche de poste et les activités de travail, elles transmettent les informations au Responsable Informatique pour qu’il puisse définir les droits, les niveaux d’accès aux applications, les règles d’autorisations et les transitions (mobilité interne, onboarding, offboarding).

Elles participent ainsi à structurer une organisation claire autour des profils : manager, collaborateur, prestataire, alternant, clients internes, etc.

Mettre en place les outils et assurer le contrôle

L’IT est responsable de la mise en œuvre des solutions IAM (Identity & Access Management), des configurations techniques du système, du contrôle des accès et de la supervision des ressources et du cloud.

Ses missions principales :

- appliquer les politiques d’accès définies par l’entreprise ;

- configurer l’authentification et les mécanismes de sécurité ;

- intégrer les applications, SIRH et services web ;

- auditer les comptes et vérifier les éventuelles anomalies.

L’IT devient ainsi le garant du niveau de sécurité appliqué dans les systèmes.

Bonnes pratiques pour une gestion efficace des accès

1. Mise en place du principe du moindre privilège

Chaque utilisateur doit accéder uniquement aux ressources nécessaires à ses missions. Ce principe réduit considérablement la surface d’attaque en cas de compromission de compte.

Il améliore également la gouvernance, la traçabilité et la qualité des accès au sein du système d’information.

2. Authentification forte et gestion des mots de passe

Une authentification forte (MFA, biométrie, smartphone, clé physique) doit être systématique.

Les bonnes pratiques incluent :

- rotation des mots de passe,

- non-réutilisation entre applications,

- stockage sécurisé,

- limitation des accès web depuis des environnements non maîtrisés.

3. Suivi et révision régulière des accès

Une bonne gestion passe par un audit régulier des identités et des autorisations :

- suppression des comptes inactifs,

- revue trimestrielle des accès,

- vérification des rôles et groupes,

- mise à jour lors des changements de poste.

Ces processus garantissent une gestion stable, conforme et sans erreurs.

Découvrez, dans notre webinaire, nos dernières nouveautés, notamment le rôle Manager, qui vous permet de mieux gérer vos accès.

Les outils pour simplifier la gestion des accès

Solutions IAM et gestion centralisée

Les solutions IAM permettent de centraliser les identités, les rôles, les comptes et les droits dans un même système. Elles facilitent l’authentification, le provisioning, la surveillance, le pilotage et l’intégration avec les applications du quotidien.

L’objectif : réduire la charge du management IT, renforcer la sécurité et garantir une gouvernance continue dans un environnement moderne et performant.

Automatisation et intégration avec les SIRH

L’intégration des IAM avec les SIRH et les services web permet d’automatiser l’ouverture, la modification ou la suppression des accès.

Exemple : lorsqu’une entreprise adopte un cloud pour PME, elle peut synchroniser les comptes RH et IT, réduire les risques d’erreurs et accélérer les processus d’onboarding.

À ce sujet, voici toutes les informations essentielles pour réussir votre migration cloud.

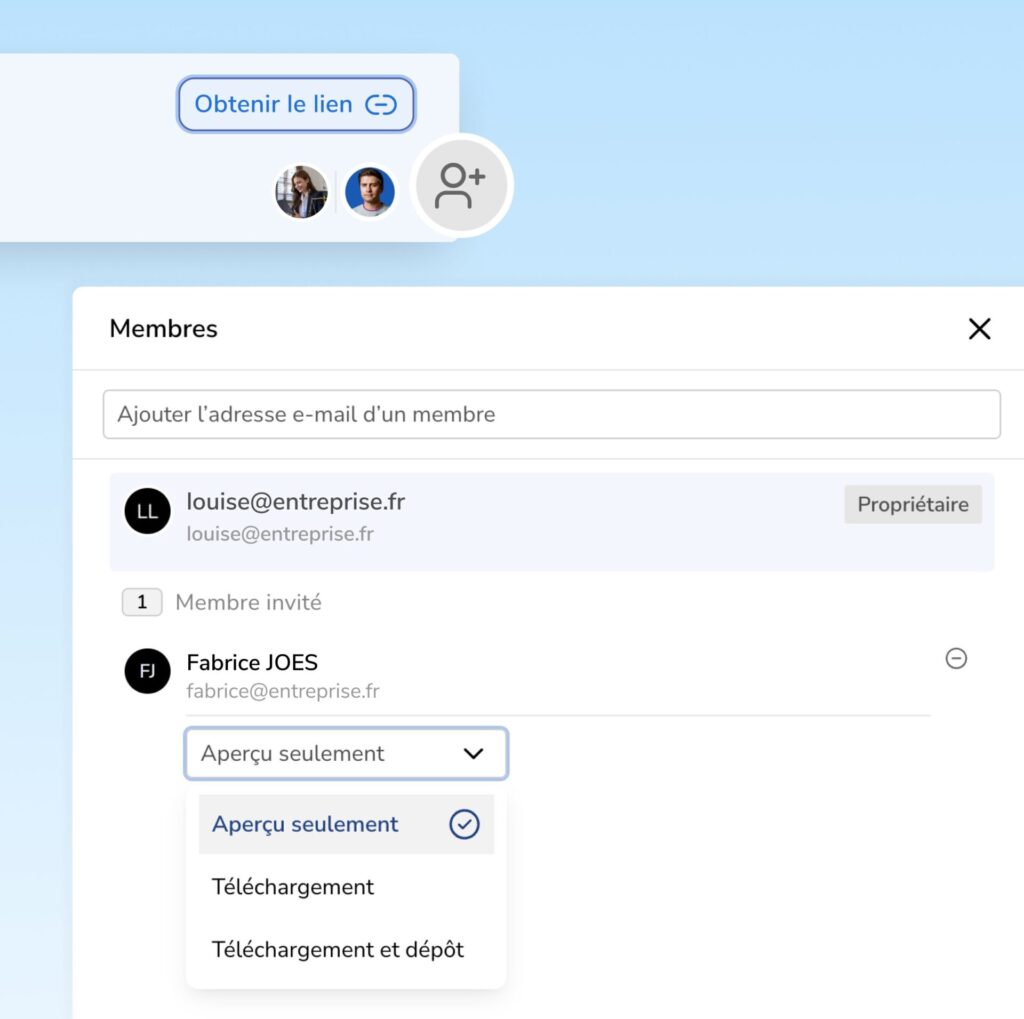

Certaines plateformes vont même plus loin en proposant des environnements collaboratifs comme NetExplorer Worksapce, où la gestion documentaire et la gestion des identités sont alignées pour simplifier l’expérience des utilisateurs.

Vers une gestion d’accès efficace dans un cloud sécurisé

La gestion des accès dans le cloud n’est plus un sujet purement technique : c’est un enjeu stratégique qui implique l’IT, les RH, les opérations et la direction.

En appliquant les bonnes pratiques, en adoptant une solution IAM adaptée et en s’appuyant sur un cloud souverain français, les entreprises renforcent leur sécurité, protègent leurs données, et centralisent la gestion de leurs identités au sein d’une plateforme cohérente et sécurisée.